VMware Fusion 13x 高危漏洞已修复

关键要点

VMware Fusion 13x 存在高危漏洞,允许普通用户执行任意代码。此漏洞已由 Broadcom 于周二修复。开发和测试环境中风险较大,可能暴露敏感代码或数据。建议企业加强端点检测和响应、实施高级邮件安全措施,并保持主动修补策略。近期,Broadcom 已修复一个高危的 VMware Fusion 13x 漏洞,该漏洞允许权限仅限于普通用户的恶意行为者在 Fusion 应用程序中执行任意代码。安全专家表示,这一漏洞的严重性在于,它可以在不需要提升权限的情况下执行任意代码,可能会危及宿主系统及其上运行的任何虚拟机。

Stephen Kowski,SlashNext 的现场首席技术官表示:“风险在开发和测试环境中进一步放大,因为敏感代码或数据可能在多个虚拟实例间暴露。为了降低此类威胁,组织应该实施强有力的端点检测与响应系统,采用先进的邮件安全措施以防初步入侵,并保持主动的修补策略。”

VMware Fusion 的使用情况

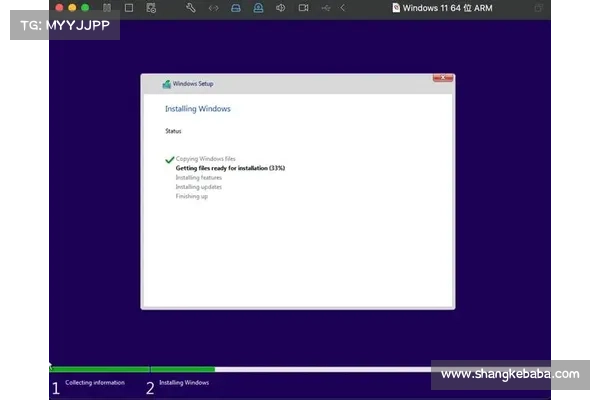

VMware Fusion 主要供开发者、IT 专业人员和高级用户在 macOS 上同时运行多个操作系统使用。Kowski 说,他已经使用该软件多年来运行 Kali 和 Windows 虚拟机。

ColorTokens 的现场首席技术官 Venky Raju 也指出,虽然 VMware Fusion 主要被学生和开发者使用,但在一些应用软件只能在旧操作系统上运行并在现代宿主机的虚拟机中运行的环境中也会用到。Raju 举例说明,包括在 Windows 10 内运行基于 MSDOS 和 Windows 98 的应用程序。

加速器国外“开发者也使用虚拟化解决方案,风险在于,如果虚拟机操作系统用于开发,它可能包含 SSH 密钥和 API 凭据,黑客可能会试图窃取这些信息。” Raju 说。

该漏洞被标识为 CVE202438811,是由 RIPEDA Consulting 的 Mykola Grymalyuk 向 VMware 报告的。